השבוע ג'אווה נפגעה קשה מפגיעות ממוצעת. לנצל יש את היכולת להעביר תוכנות זדוניות ווירוסים למחשב שלך, אך אורקל תיקן את הבעיה. כל מה שנדרש הוא עדכון ידני מהיר כדי לפתור אותו.

ביום שלישי נפגעו תוספי ג'אווה ברחבי הרשת בניצול של אפס יום והותירו אלפי מערכות נגועות ואף פגיעות יותר. הניצול ניצל פרצה שאפשרה לו לקבל הרשאות גבוהות בסביבת זמן ריצה. בדרך כלל כדי לקבל הרשאות כאלו ידרוש חתימת קוד ואישור מערכת או משתמש. כתוצאה מכך אם דפדפן אינטרנט המצויד בתוסף Java יבקר באתר המכיל את המנצל, מערכת המארח של הדפדפן עלולה להידבק במגוון תוכנות זדוניות.

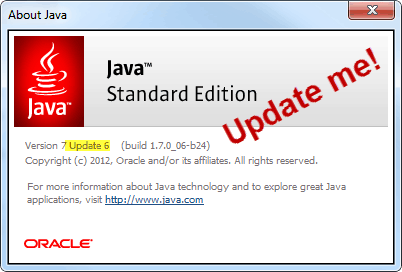

לפי התראת האבטחה של אורקל ל- CVE-2012-4681 כל המערכות המריצות את עדכון 6 של JRE 7 ומעלה הן בסיכון. אלה שעדיין מפעילים את JRE 6 חייבים גם לעדכן לגירסה 35 מכיוון שכל הגרסאות הקודמות רשומות כעת כפגיעות. עם זאת, הניצול אינו משפיע על שרתים או על אפליקציות שולחן עבודה עצמאיות, אלא רק על דפדפני האינטרנט.

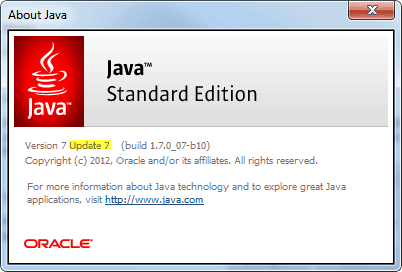

כדי למנוע חדירה להתרחש כעת ובעתיד, יש שני צעדים לנקוט. הראשון הוא השבת תוספי Java עבור כל דפדפני האינטרנט שלך. השלב השני הוא עדכון ידני של סביבת זמן ההפעלה של Java במחשב שלך לבנייתו 1.7.0_07-b10 (עדכון 7) או חדש יותר.

גרסה גרועה:

גרסה טובה:

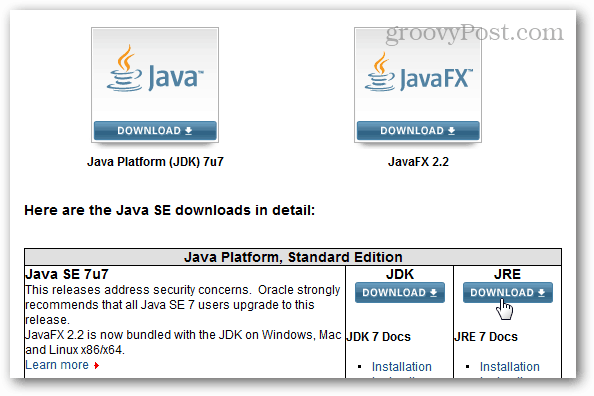

ניתן למצוא את העדכון ב- האתר של אורקל במרכז ההורדות של ג'אווה. כאשר באתר לחץ על כפתור ההורדה תחת העמודה JRE של פלטפורמת Java, המהדורה הסטנדרטית.

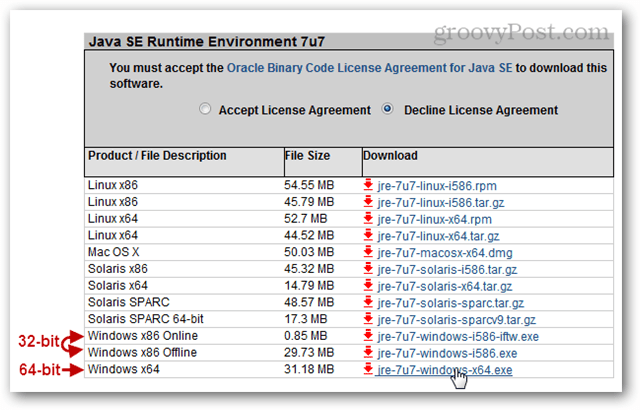

מרשימת ההורדות, בחר במערכת התואמת את מערכת ההפעלה בה אתה משתמש. אם אינך בטוח אם אתה מפעיל 32 סיביות או 64 סיביות, עיין במדריך זה. אם אתה מנהל Linux, אנו פשוט נניח שאתה יודע.

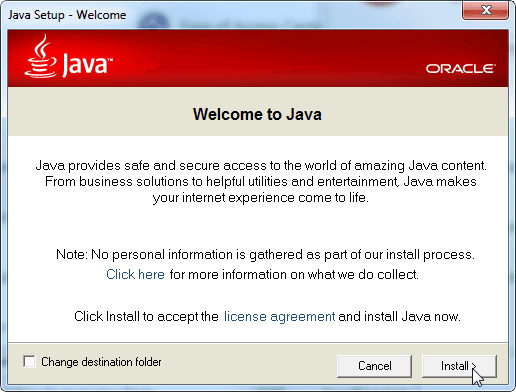

לאחר הורדת העדכון פשוט הפעל אותו ולחץ על התקן. זהו הליך בלחיצה אחת, ונדרש בערך דקה אחת להשלמתו.

בסדר, אני מקווה שזה ירגיש בנוח יותר עם אבטחת המחשב! אני יודע שאני מרגיש הרבה יותר טוב לא לדאוג לזה יותר. כאשר העדכון מותקן והפלאגינים מושבתים, המערכת שלך צריכה להיות בטוחה מפני ניצולי Java בעתיד הנראה לעין.